En Defensa del Software Libre

Usuaria Turing Completa

Olia Lialina

Publicado en En Defensa del Software Libre #4

Publicado el 15/11/2017. Última modificación 27/01/2019

Publicado como “Turing Complete User”. Traducción liberada bajo la Licencia de Producción de Pares con permiso de la autora.

“Cualquier error podría viciar el resultado que devuelva el dispositivo. Para reconocer y corregir tales desperfectos en general se necesita la intervención de la inteligencia humana.” – John von Neumann, First Draft of a Report on the EDVAC, 1945.

“Si no tenés un blog, ¡twittea! Si no podés twittear, dale like!” – Kim Dotcom, Mr. President, 2012.

Invisible y muy ocupada

Las computadoras se están volviendo invisibles. Se achican y se esconden. Merodean bajo la piel y desaparecen en la nube. Observamos el proceso como si se tratara de un eclipse solar, mitad asustadas y mitad abrumadas. Dividimos la discusión en campos, peleamos sobre las ventajas y peligros de Lo Ubícuo. Pero desde cualquier posición que tomemos, reconocemos el significado del momento.

Con la desaparición de la computadora, algo más está volviéndose silenciosamente invisible –La Usuaria. Las usuarias están desapareciendo, tanto como fenómeno y como término y este desarrollo pasa inadvertido o es aceptado como progreso –un paso evolutivo.

La noción de la Usuaria Invisible es fomentada por influyentes diseñadoras de interfaces de usuario (UI), específicamente por Don Norman, un gurú del diseño amigable a la usuaria o “user friendly” y un defensor veterano de la informática invisible. Podríamos llamarlo el padre de la informática invisible.

Aquellas que estudian diseño de interacciones leyeron su libro “Por qué las interfaces no funcionan” (publicado en 1990), donde se pregunta y se responde su propia incognita: “El problema real con la interfaz es que es una interfaz”. ¿Qué podemos hacer? “Necesitamos ayudar a la tarea, no a la interfaz para la tarea. ¡La informática del futuro debería ser invisible!” [@norman-1990, pp. 218]

Tomó cerca de dos decadas, pero el futuro llego hace 5 años, cuando clickear botones dejó de ser nuestro método principal de entrada y las tecnologías touch y multi-touch dieron a entender una emancipacion del hardware. Lo acogedor de los iProductos, como también los avances exitosos en realidad aumentada (se volvió móvil cuando llegó a nuestros teléfonos móviles), el crecimiento de dispositivos portátiles, la maduracion de todo tipo de tracking (movimiento, facial) y el avance de tecnologías de proyección borraron la frontera visible entre dispositivos de entrada y de salida. Estos desarrollos empezaron a convertir nuestras interacciones con computadoras en acciones pre-computadoras, o como las diseñadoras de interfaces prefieren decir, gestos y movimientos “naturales”.

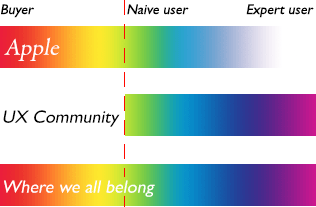

Por supuesto las computadoras siguen siendo distinguibles y localizables, pero ya no son algo frente a lo que nos sentamos. El pronóstico de invisibilidad es tan optimista que en 2012 Apple se tomó la libertad de parafrasear la predicción de Norman poniéndola en presente perfecto y vinculándola a un dispositivo electrónico de consumo especifico para consumidoras.

Creemos que la tecnología está en su estado más óptimo cuando es invisible, cuando sólo sos consciente de lo que estás haciendo y no del dispositivo que usás. El iPad es la expresión perfecta de esa idea, un panel mágico de vidrio que puede convertirse en cualquier cosa que quieras. Es la experiencia más íntima que las personas llegaron a tener con la tecnología [@apple-2012].

En esta última oración, la palabra “experiencia” no es un accidente, tampoco lo es la palabra “personas”.

Las computadoras invisibles, o mejor dicho la ilusión de la ausencia de la computadora, se destruye si seguimos hablando de “interfaz de usuaria”. Es por esto que el diseño de interfaces empieza a renombrarse como diseño de experiencias, cuyo objetivo principal es hacer a las usuarias olvidarse que las computadoras y las interfaces existen. En el “diseño de experiencias” solo existimos nosotras y nuestras emociones, nuestros objetivos a cumplir y tareas a completar.

Este campo es abreviado como UXD, donde la X es e_X_periencia y la U todavía es por usuarias. La Wikipedia dice que Don Norman acuñó el término UX en 1995. Sin embargo, en 2012 las diseñadoras de UX evitaron la palabra con U en papers y llamadas a conferencias, para no tener que recordar aquellos incómodos botones y dispositivos de entrada del pasado. Las usuarias eran para las interfaces. !Las experiencias son para las personas!1

En 2008 Don Norman simplemente dejó de referirse a las usuarias como tales. En un evento esponsoreado por Adaptive Path, una empresa de diseño de interfaces de usuaria, Norman dijo que “una de las palabras horribles que usamos es usuarias. Me encuentro en una cruzada para eliminar la palabra ‘usuarias’. Prefiero llamarlas ‘personas’.”2 Después de disfrutar el efecto de sus palabras sobre la audiencia, agregó con una sonrisa cautivadora, “diseñamos para personas, no diseñamos para usuarias”.

Sin duda un objetivo muy noble, pero solo cuando es percibido en el estrecho contexto del diseño de interfaces. Aquí, el uso del término “personas” enfatiza la necesidad de centrarse en la usuaria en oposición al paradigma centrado en la implementación. El uso de “personas” en este contexto es una buena manera de recordar a las desarrolladoras de software que la usuaria es una persona y necesita ser tomada en cuenta en el diseño y la validación de los procesos.

Pero cuando se lo lee en un contexto más amplio, la negación de la palabra “usuaria” en favor de “personas” se torna peligrosa. Ser una usuaria es el último recordatorio de que existe, ya sea visible o no, una computadora, un sistema programado para ser usado.

En 2011 el teórico de los nuevos medios Lev Manovich también se volvió contra la palabra “usuaria”. Escribió en su blog: “por ejemplo, ¿cómo llamamos a una persona que interactúa con un medio digital? ¿Usuaria? No está bien” [@manovich-2011].

Puedo estar de acuerdo en que con todas las grandes cosas que podemos hacer con los nuevos medios –los varios modos de iniciación y participación, los múltiples roles que podemos tomar–, es una lástima reducirlo todo a meras “usuarias”, pero esto es lo que tenemos. Las bloggers, artistas, podcasters e incluso las trolls todavía son usuarias de sistemas que no programaron. Así que todas ellas (nosotras) somos usuarias.

Necesitamos hacernos cargo de esta palabra porque decir “personas” y no “usuarias”, esconde la existencia de dos clases de personas –desarrolladoras y usuarias. Y si perdemos esta distinción, las usuarias podrían perder sus derechos y la oportunidad de protegerlos. Estos derechos son demandar mejor software, la habilidad de elegir “nada de lo anterior”3, de borrar nuestros archivos, de recuperar nuestros archivos, de fallar épicamente y, de vuelta al derecho fundamental, de ver la computadora.

En otras palabras: la usuaria invisible es un problema mucho más grande que la computadora invisible.

¿Qué se puede hacer para proteger el término, la noción y la existencia de las usuarias? ¿Cuáles contra-argumentos puedo encontrar para detener la cruzada de Norman y disipar el escepticismo de Manovich? ¿Qué sabemos de una usuaria, aparte de la opinión de que “no está bien” ser una?

Sabemos que no siempre es así. Antes de que las usuarias reales (aquellas que pagan dinero para usar el sistema) se conviertan en “usuarias”, las programadoras y hackers usaban orgullosamente este término para referirse a sí mismas. En su visión, la usuaria es el mejor rol que una puede tomar en relación con su computadora.4

Aun más, es un error pensar que primero hubo computadoras y desarrolladoras y que solo después aparecieron las usuarias. De hecho, fue lo opuesto. En el amanecer de la computadora personal la usuaria era el centro de atención. La usuaria no se desarrolló en paralelo con la computadora, sino que la precedió. Tomemos “As we may think” [-@bush-1945] de Vanevar Bush, uno de los textos más influenciales de la cultura informática. Bush usa más palabras describiendo a la persona que utiliza el Memex que a la Memex misma. Describía a las científicas del futuro como super-personas. Él mismo, usuario de la Memex, no la Memex, encabezaba el artículo [@bush-1945].

20 años después, Douglas Engelbart, inventor del sistema de computadoras personales NLS, así como del hipertexto y el mouse, hablaba de su investigación sobre el aumento del intelecto humano como en su período de arranque –queriendo decir que las seres humanas, con sus cerebros y cuerpos, evolucionarían a la par que las nuevas tecnologías. Así es como el sociólogo francés Thierry Bardini describe el abordaje de su libro sobre Engelbart: “Engelbart no estaba interesado en la simple construcción de la computadora personal. Le interesaba construir la persona que pudiera usar la computadora para administrar eficientemente la complejidad en aumento” [@bardini-2000].

No olvidemos el título del famoso texto de J. C. R. Licklider, que delineó los principios para la investigación de Comando y Control de APRA sobre los Sistemas en Tiempo Real, a partir del que se desarrollaron las computadoras personales: Simbiosis Hombre-Máquina [-@licklider-1960, pp. 4-11].

Cuando la computadora personal estaba preparándose para entrar al mercado 15 años después, las desarrolladoras pensaron también en cuáles serían las usuarias modelo. En XEROX PARC, Alan Kay y Adele Goldberg introdujeron la idea de las niñas, artistas, músicas y otras como potenciales usuarias de esta nueva tecnología. Su paper “Personal Dynamic Media” [-@kay-1977] describe principios importantes del hardware y el software de la computadora personal. Pero leemos este texto como revolucionario porque establece claramente posibles usuarias (distintas de las desarrolladoras de sistemas), como esenciales a las dinámicas de estas tecnologías. Otro empleado de Xerox, Tim Mott (también conocido como “el padre del diseño centrado en la usuaria”) introdujo la idea de una secretaria en la imaginación de sus colegas. Esta imagen de la “señora con la máquina de escribir” [@smith-alexander-1999, pp. 110] predeterminó los diseños de la XEROX Star, Apple Lisa y otros dispositivos electrónicos para oficina.

Entonces resulta importante reconocer que las usuarias existieron antes que las computadoras, que también fueron imaginadas e inventadas –un producto de la imaginación. Como resultado de esta construcción ficticia, continuaron siendo re-imaginadas y re-inventadas a través de los ’70, los ’80 y los ’90 e incluso en el nuevo milenio. Por más razonables, o valientes, o futurísticos, o primitivos que fueran estos modelos de usuarias, existía una constante.

Voy a referirme a otro gurú del diseño centrado en la usuaria, Alan Cooper. En el 2007, cuando la palabra con U todavía estaba permitida en los círculos del diseño de interacciones, él y sus colegas compartieron su secreto en “About Face, The Essentials of Interaction Design”:

Como diseñadores de interacciones, es mejor imaginarse a los usuarios –especialmente a los principiantes– como simultáneamente muy inteligentes y muy ocupados [@cooper-2007, pp. 45].

Es un consejo muy amable (y por cierto uno de los libros más razonables sobre diseño de interfaces) y puede traducirse toscamente como “che, desarrolladoras de interfaces, no asuman que las usuarias son más estúpidas que ustedes, solo están ocupadas”. Pero es más que esto. A lo que la segunda parte de la cita es que las usuarias son personas muy ocupadas en otras cosas.

Alan Cooper no es el inventor de este paradigma, tampoco Don Norman con su foco en la tarea antes que en la herramienta. Su origen es en los ’70. Al enumerar los térmnos informáticos más comunes de aquellos años, Ted Nelson menciona los denominados “sistemas a nivel de usuaria” y dice que “estos sistemas están orientados a personas que no están pensando en computadoras sino en el asunto o actividad en que la computadora debería serles útil” [@nelson-1987, pp. 9]. Algunas páginas antes, dice:

La informática siempre ha sido personal. Con esto quiero decir que si nunca estuviste intensamente involucrada hasta la médula, no estabas haciendo informática, solo eras una usuaria5.

Hay que recordar que Ted Nelson siempre estuvo a favor de las usuarias e incluso de las “usuarias inocentes”, por lo que su amargo “solo eras una usuaria” es muy significativo.

La alienación de las usuarias de sus computadoras comenzó en XEROX PARC con las secretarias, así como las artistas y músicas. Y nunca se detuvo. Las usuarias fueron vistas y mercantilizadas como personas cuyos trabajos, sentimientos, pensamientos, intereses, talentos –todo lo que importa– están alejados de su interacción con las computadoras personales.

Por ejemplo, en el 2007, cuando Adobe, la empresa de software cuyos productos dominan las llamadas “industrias creativas”, introdujo la versión 3 de su Creative Suite, grabaron artistas gráficas, productoras de video y otras hablando sobre las ventajas de este nuevo paquete de software. Resulta particularmente interesante un video donde una diseñadora web (o una actriz en el rol de una diseñadora web) demostraba entusiásticamente lo que podía hacer con el nuevo Dream Weaber, cerrando con un “ahora tengo tiempo para hacer lo que más me gusta –ser creativa”. El mensaje de Adobe es claro. Cuanto menos pienses sobre código fuente, scripts, links y la web misma, más creativa serás como diseñadora web. Qué mentira. Me gustaba mostrárselo a mis estudiantes de diseño como un ejemplo de la falta de comprensión sobre el núcleo de la profesión.

Este video ya no está disponible, pero las publicidades de la Creative Suite 6 no son muy diferentes –muestran diseñadoras y evangelistas del diseño hablando sobre liberar, incrementar y enriquecer la creatividad como resultado directo de una menor cantidad de clicks para lograr tal o cual efecto6.

En el libro “Program or be Programmed” [Programa o sé programada], Douglas Rushkoff describe un fenómeno similar:

Vemos la escritura de código como una tarea aburrida, una habilidad obrera como la albañilería, que bien podría tercerizarse a una nación pobre mientras nuestras hijas juegan e incluso diseñan video juegos. Vemos el desarrollo de la trama y las personajes del juego como la parte interesante y la programación como la tarea rutinaria que es mejor descargar sobre personas en otros lugares [@rushkoff-2010, pp. 131].

Rushkoff dice que la escritura de código no es vista como una actividad creativa, pero lo mismo aplica para el involucramiento en la informática en general. No es vista como una actividad creativa o un “pensamiento maduro”.

En “As we may think” [Como podríamos pensar], mientras describe el instrumento ideal para aumentar a la científica del futuro, Vanevar Bush menciona:

No hay un sustituto mecánico para el pensamiento maduro. Pero el pensamiento creativo y el esencialmente repetitivo son cosas muy diferentes. Para este último existen y existirán ayudas mecánicas poderosas [@bush-1945b].

Al contrario de esto, las usuarias, así imaginadas por las científicas informáticas, las desarrolladoras de software y las expertas en usabilidad, son aquellas cuya tarea es pasar el menor tiempo posible con la computadora, sin desperdiciar un solo pensamiento en ella. Requieren una aplicación especializada y aislada para cada “pensamiento repetitivo”. Además y esto es más importante, delegan el establecimiento del límite entre creativo y repetitivo, maduro y primitivo, real o virtual, a las diseñadoras de aplicaciones.

Hay períodos históricos, momentos en la vida (¡y muchas horas al día!) donde este abordaje tiene sentido, donde la delegación y la automatización son necesarias y disfrutadas. Pero en el tiempo donde cada aspecto de la vida resulta informatizado, no es posible aceptar que “ocupadas en otra cosa” sea la norma.

Tomemos entonces otro modelo de usuarias que ha evolucionado por fuera y a pesar de la imaginación de las expertas en usabilidad.

De propósito general, “estúpida” y universal

En “Why Interfaces Don’t Work” [Por qué las interfaces no funcionan] Don Norman critica duramente el mundo de las computadoras visibles, las interfaces visibles y las usuarias que se ocupan de ellas. Hacia el final de su texto, sugiere una fuente de este problema:

Estamos en este punto en parte porque esto es probablemente lo mejor que podemos lograr con la tecnología actual y también como consecuencia de un accidente histórico. Hemos adaptado una tecnología de propósito general a tareas altamente especializadas usando herramientas generales [@norman-1990, pp. 218].

En diciembre del 2011 el escritor de ciencia ficción y periodista Cory Doctorow dio una charla maravillosa en Berlín en el vigésimo octavo Chaos Communication Congress titulada “La guerra a la informática general que se aproxima”7. Explica que existe solo una posibilidad para que las computadoras se conviertan en verdaderos electrodomésticos, los pequeños, invisibles y cómodos objetos de un solo propósito que Don Norman predicaba: llenarse de spyware[^spyware]. Explica:

Hoy tenemos departamentos de márketing diciendo cosas como “haceme una computadora que no corra cualquier programa, solo un programa que realice esta tarea especializada, como transmitir sonido, o enrutar paquetes o reproducir juegos de Xbox”. Pero esto no es lo que hacemos cuando convertimos la computadora en un electrodoméstico. No estamos haciendo una computadora que solo corre la aplicación “electrodoméstico”, sino una computadora que puede correr cualquier programa, pero que usa una combinación de rootkits, spyware y firma de código para prevenir a la usuaria conocer cuales procesos están corriendo, instalar su propio software y terminar los procesos que no quiere. En otras palabras, un electrodoméstico no es una computadora despojada –es una computadora completamente funcional con spyware de fábrica.

Por computadora completamente funcional Doctorow se refiere a la computadora de propósito general, o como el matemático estadounidense John von Neumann se refirió en su “First Draft of a Report on the EDVAC” [Primer borrador de un reporte sobre la EDVAC], el “sistema informático digital automático para todo propósito” [@neumann-1945]. En este paper delineaba los principios de la arquitectura de computación digital (la arquitectura von Neumann), donde el hardware era separado del software y del que nació el concepto de “programa almacenado”. A mediados de los ’40 el impacto revolucionario que tuvo fue que “al almacenar las instrucciones electrónicamente, es posible cambiar la función de la computadora sin tener que cambiar el cableado” [@waldrop-2001, pp. 61].

Hoy el aspecto del cableado no necesita énfasis, pero la idea misma de que una sola computadora puede hacer de todo resulta esencial. Esta es la misma computadora de propósito general detrás de “todo” desde las terminales bobas a las súper computadoras.

La charla de Doctorow es el punto de entrada perfecto para interiorizarse en el asunto. Para profundizar en la historia de la guerra contra la informática general hay que considerar leer a Ted Nelson. Fue el primero en atraer atención sobre el significado de la naturaleza de propósito general de la computadora personal. En 1974 en su glorioso fanzine “Computer Lib”, cuyo objetivo era explicar la informática a todo el mundo, escribía en mayúsculas:

LAS COMPUTADORAS NO TIENEN NATURALEZA NI CARÁCTER

Las computadoras son, a diferencia de cualquier otra pieza de equipamiento, perfectamente RASAS. Y es por esto que le hemos proyectado tantas caras tan diferentes [@nelson-1987, pp. 37].

Algunos de los grandes textos de este siglo son “The Future of the Internet and How to Stop It” [El futuro de la Internet y como evitarlo] (2008) por Jonathan Zittrain y por supuesto “The Future of Ideas” [El futuro de las ideas] (2001) de Lawrence Lessig. Ambos autores están más preocupados por la arquitectura de Internet que por la computadora misma, pero ambos escriben acerca del principio fin-a-fin que descansa en el núcleo de esta –es decir que no hay una inteligencia (control) construido en la red. La red permanece neutral o “estúpida”, simplemente entregando paquetes sin preguntar qué hay dentro. Es lo mismo que con la computadora de von Neumann –solo corre programas.

Las obras de Lessig, Zittrain y Doctorow hacen un muy buen trabajo en explicar por qué las arquitecturas de la computadora y de la red no son ni accidentes históricos ni “lo que la tecnología quiere” [@kelly-2010]. La red estúpida y la computadora de propósito general fueron decisiones concientes de diseño.

Para Norman, las próximas generaciones de diseñadoras de hardware y software y sus usuarias invisibles lidiando con tecnología de propósito general son tanto un accidente como un obstáculo. Para el resto de nosotras el auge y el uso de la tecnología de propósito general es el núcleo de las new media, la cultura digital y la sociedad de la información (si creemos que algo así existe). Las computadoras de propósito general y las redes estúpidas son los valores centrales del tiempo que pasamos en ellas y la fuerza motriz detrás de las todas las cosas maravillosas y terribles que le suceden a las personas que trabajan y viven con computadoras conectadas. Estas decisiones proféticas de diseño necesitan ser protegidas en la actualidad, porque no sería un gran problema técnico convertir las redes y computadoras en “inteligentes”, es decir controladas.

¿Pero qué tiene que ver esto con “usuarias” versus “personas”, aparte del hecho auto-evidente de que sólo las usuarias que se ocupan en las computadoras al menos un poquito, al colmo de mirar el video completo de Doctorow, serán las que luchen por estos valores?

Me gustaría aplicar el concepto de tecnología de propósito general a las usuarias mediante la inversión del discurso y redirigir la atención de la tecnología a la usuaria que ha sido formada durante tres décadas de ajuste de la tecnología de propósito general a sus necesidades: la usuaria de propósito general.

Las usuarias de propósito general pueden escribir un artículo en su cliente de correo electrónico, maquetar su tarjeta profesional en Excel y afeitarse enfrente de una webcam. También pueden encontrar una forma de publicar fotos sin Flickr, twittear sin Twitter, gustar de algo sin Facebook, ponerle un marco negro alrededor de las fotos sin Instagram, eliminar el marco negro de una foto de Instagram e incluso despertarse a las 7:00 sin una app de “levantarse a las 7:00”.

Tal vez estas usuarias puedan ser más adecuadamente llamadas usuarias universales o usuarias Turing completas, como referencia a la máquina universal, también conocida como la máquina universal de Turing –el concepto propuesto por Alan Turing de que una computadora puede resolver cualquier tarea lógica con suficiente tiempo y memoria. La visión y diseño que hizo Turing en 1936 predijeron y muy probablemente influenciaron el borrador de von Neumann.

Pero cualquiera sea el nombre que elija, lo que quiero decir es que las usuarias tienen la habilidad de lograr sus objetivos a pesar del propósito principal de una aplicación o dispositivo. Estas usuarias encontrarán una forma para cumplir sus aspiraciones sin una app o utilidad programada específicamente para ellas. La usuaria universal no es una súper usuaria, ni una casi hacker. No es un tipo exótico de usuaria.

Puede haber diferentes ejemplos y niveles de autonomía que las usuarias pueden imaginar para sí mismas, pero la capacidad de ser universales es inherente a todas nosotras. A veces es la elección conciente de no delegar tareas particulares a una computadora y a veces es solo un hábito. Muy a menudo solo se requieren un click o dos para descubrir nuestra arquitectura de propósito general.

Por ejemplo, podemos decidir no usar Twitter y en cambio informar al mundo sobre nuestros desayunos a través de nuestro propio sitio web. Podemos usar Live Journal como si fuese Twitter, o Twitter como si fuese Twitter, pero en lugar de seguir a otras personas, visitamos sus perfiles como si visitáramos su sitio web.

Podemos tener dos cuentas de Twitter e ingresar a una desde Firefox y a la otra desde Chrome. Así lo hago yo y no importa por qué prefiero hacerlo de esta forma. Tal vez no sé que existe una sola app para administrar varias cuentas, tal vez las conozco pero no me gustan o tal vez soy muy vaga para instalarlas. Sin embargo, encontré una forma. Y siempre podemos encontrar las propias.

El esquema mental de una usuaria universal (un esquema mental no es un juego de reglas o un juramento) es enlazarse con el hardware y el software. Este comportamiento está en las antípodas de la usuaria “muy ocupada”. Este tipo de interacción vuelve visible a la usuaria, para sí misma. Si quisiéramos pensarlo en términos del diseño de interfaces y la experiencia de usuaria, esta es la mejor experiencia.

¿Esto significa que para entregar esta clase de experiencia de usuaria la industria del software necesita producir software imperfecto o contenerse de mejorar las herramientas existentes? ¡Por supuesto que no! Las herramientas pueden ser perfectas.

Pero la idea del software perfecto necesita revisarse, tomando en cuenta que es utilizado por la usuaria de propósito general, valorando la ambigüedad y el involucramiento de la usuaria.

Por suerte la ambigüedad no es rara. Existen servicios en línea donde las usuarias pueden usar o ignorar capacidades. Por ejemplo, las desarrolladoras de Twitter no tomaron medidas para prevenirme de saltar de perfil en perfil de personas a las que no sigo. La red social holandesa Hyves permite a sus usuarias jugar con las imágenes de fondo y no necesitan álbumes de fotos o instagrams para ser felices. Blingee.com, cuyo objetivo principal es permitir a las usuarias agregar brillantina a sus fotos, también les permite subir cualquier patrón que quieran –ni brillantina, ni necesariamente animada. Solo les devuelve capas de imágenes unidas.

Puedo mencionar otro ejemplo extremo de un servicio que nutre la universalidad de las usuarias, http://myknet.org, una red social de los pueblos originarios de Canadá. Es tan “estúpida” que sus usuarias pueden re-orientar sus perfiles cada que vez que los actualizan. Hoy funciona como un feed de Twitter, ayer era un canal de Youtube y mañana podría ser una tienda en línea. No importa que se vea muy low-tech y como si estuviera hecha hace 17 años, ¡funciona!

En general, la World Wide Wide, aparte de Facebook es un entorno abierto a la interpretación.

Aun así, tengo dificultades en encontrar un sitio o una app que realmente se dirija a las usuarias y tome en cuenta su presencia como parte del flujo de trabajo. Esto puede sonar extraño, porque la web 2.0 se trata de empujar a las personas a contribuir y el “diseño emocional” se supone que se trata de establecer conexiones personales entre las personas que hacen la app y las personas que la compran, pero me refiero a algo diferente. Me refiero a una situación donde el flujo de trabajo de una aplicación tiene brechas que solo pueden ser llenadas por usuarias, donde las transiciones suaves y las costuras invisibles se rompen y algunos de los eslabones finales de la cadena son dejados a la usuaria para ser completados.

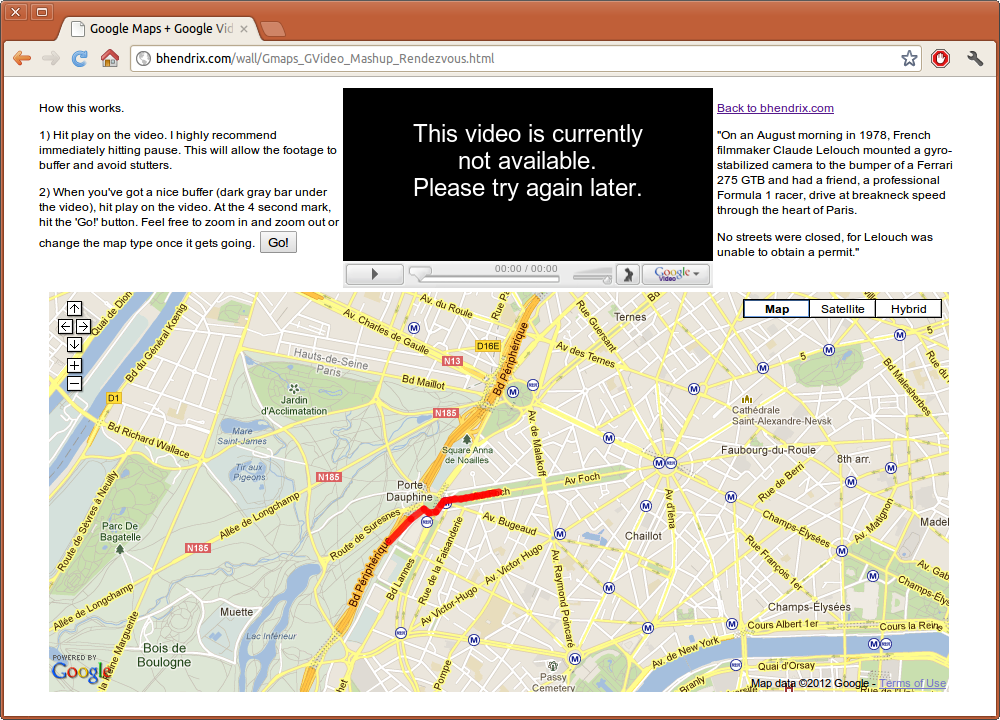

Voy a dejar un ejemplo extremo, un proyecto anónimo (probablemente de una estudiante), el Rendez-vous de Claude Lelouch.

Fue hecho en 2006, en el auge mismo de la web 2.08, cuando el mashup era una forma muy popular y hasta mainstream de hacer arte. Las artistas celebraban las nuevas convergencias y el desdibujamiento de los límites entre las distintas piezas de software. El Rendez-vous de Claude Leloch es un mashup que pone en la misma página el famoso film de carreras del mismo nombre en un mapa de París, para que podamos seguir el auto en la película y ver su posición en el mapa de Google al mismo tiempo. Pero la autora falló (o tal vez no fue su intención) en sincronizar el video con el movimiento del auto en el mapa. Como resultado la usuaria es dejada con una instrucción: “Dale play al video, a los 4 segundos, presiona el botón de ‘Comenzar!’”.

¡A la usuaria se le pide que presione no uno sino dos botones! Sugiere que debemos hacernos cargo de nosotras mismas para completar una tarea en el momento preciso. La autora obviamente cuenta con la inteligencia de las usuarias y jamás escuchó que están “muy ocupadas”.

El hecho de que el video original utilizado en el mashup fue eliminado hace que este proyecto sea más interesante. Para disfrutarlo, tenemos que ir a Youtube a buscar otra versión. Encontré una, así que es posible que otras lo hagan.

No hay nada que una usuaria pueda hacer, que otra no pueda dados suficiente tiempo y respeto. Las usuarias de computadoras son Turing completas.

Cuando Sherry Turkle, Douglas Rushkoff y otras mentes brillantes establecieron que necesitamos aprender programación y comprender nuestras computadoras para no ser las programdas y “demandar transparencia de los otros sistemas”9, no puedo dejar de estar de acuerdo. Sería maravilloso que el abordaje a la educación informática en las escuelas cambiara de administrar aplicaciones particulares a escribirlas. Pero aparte del hecho de no ser realista, debo decir que no es suficiente. Yo diría que es un error sostener que o se entiende a las computadoras o somos usuarias10.

El esfuerzo debe hacerse en educar a las usuarias sobre sí mismas. Necesitamos una comprensión de lo que significa ser una usuaria de un “sistema de computación digital automático para todo propósito”.

Las usuarias de propósito general no son un accidente histórico ni una anomalía temporal. Somos el producto de la filosofía “peor es mejor” de UNIX, el principio fin-a-fin de la Internet, el “bajo construcción” y el posterior “beta” que es el espíritu de la web. Todos estos diseños que demandan atención y solicitan perdón e involucramiento son los que nos formaron como usuarias siempre ajustándonos, improvisando y al mismo tiempo retomando el control. Somos las hijas de la engañosa y torpe metáfora de escritorio, sabemos cómo abrir puertas sin perilla11.

Nosotras, las usuarias de propósito general –ni hackers ni personas– las que estamos desafiando, conciente o inconcientemente, lo que podemos hacer y lo que las computadoras pueden hacer, somos el súmun de la simbiosis persona-máquina. No es exactamente la simbiosis que predecía Licklider, pero una verdadera al fin y al cabo.

Olia Lialina, octubre de 2012.

Apéndices

A. Sujetos de la interacción humana-computadora

Computadora

- UX: tecnología

- Web 2.0: red social

- Computación en la nube: la nube

- Gamificación: epic win

Interfaz de usuaria

- UX: experiencia

- Web 2.0: botón de envío

- Computación en la nube: botón de carga

- Gamificación: epic win

Usuarias

- UX: personas

- Web 2.0: vos

- Computación en la nube: botón de descarga

- Gamificación: gamers

B. Usuarias imaginadas

Científica (1945)

Fuente: Vannevar Bush, As we may think

“Una puede imaginarse a una investigadora del futuro en su laboratorio. Sus manos están libres y nada le ancla. Mientras se mueve y observa, fotografía y comenta.”

Trabajadora cognitiva, trabajadora intelectual, programadora (1962)

Fuente: Douglas Engelbart, Augmenting Human Intellect

“Consideremos el dominio intelectual de un programa que resuelve problemas creativos […]. Estos […] bien podrían contribuir procesos especializados y técnicas a una trabajadora general del dominio intelectual: lógica formal, matemáticas variadas, incluyendo estadísticas, teoría de decisiones, teoría de juegos, análisis de tiempo y movimiento, investigación de operaciones, teoría de clasificación, teoría de documentación, contabilidad de costos, en tiempo, energía o dinero, programación dinámica, programación de computadoras.”

Usuarias reales (197x)

Fuente: J.C.R Licklider, Some Reflections on Early History [-@licklider-1988, pp. 119]

“Las personas que compran computadoras, especialmente computadoras personales, no van a tardar en aprender a usarlas. Van a insistir en hacerlo muy rápidamente.”

Usuarias inocentes (1974)

Fuente: Ted Nelson, Computer Lib/Dream Machines [-@nelson-1987, pp. 9]

“Una persona que no sabe nada de computadoras pero es usuaria del sistema. Los sistemas para personas inocentes son aquellos que están preparados para volver las cosas fáciles y claras para tales personas. Todas somos usuarias inocentes en un momento u otro, no hay nada de lo que avergonzarse. Aunque algunas informáticas parecen pensar que sí lo es.”

La señora con la máquina de escribir (1975)

Fuente: Tim Mott, Fumbling the Future [-@mott-1999, pp. 110]

“Mi modelo para esto es una mujer bien entrada en sus 50 que ha trabajado en edición toda su vida y todavía usa una máquina de escribir.”

Niñas, artistas, músicas (1977)

Fuente: Alan Kay, Personal Dynamic Media [-@kay-1977]

“Otra cosa interesante es que las niñas necesitan más poder del que pueden otorgar las computadoras de tiempo compartido a las que se han acostumbrado las adultas. […] Las niñas […] están acostumbradas a pintar con los dedos, las acuarelas, la televisión a color, los instrumentos musicales reales y los discos.”

Deidad (1982)

Fuente: Steven Lisberger, TRON

– “¿Crees en las usuarias?”

– “Por supuesto, si no tengo una usuaria, ¿entonces quién me escribió?” Ver el dialogo en Youtube: http://youtu.be/Ng1U4LMZz7Y?t=35s

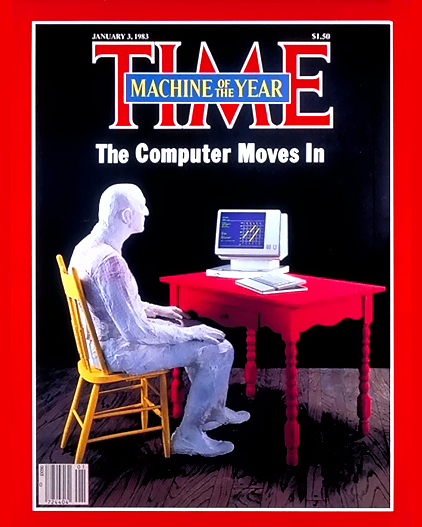

La persona del año (1983)

Fuente: TIME Magazine

La “persona del año” es una máquina: “La máquina del año: el ingreso de la computadora”.

Novatas sin una pista (1993)

Fuente: Eric S. Raymond, September that never ended [-@raymond-1993]

“El septiembre que nunca terminó: todo el tiempo a partir de septiembre de 1993. Uno de los ritmos estacionales de la Usenet solía ser la afluencia de novatos sin una pista que, careciendo de cualquier sentido de la netiqueta, se convertían en una molestia. Esto coincidía con el comienzo de la universidad, el primer acceso a Internet, tirándose de cabeza sin molestarse en aprender lo que era aceptable.”

Hackers = Implementadoras ; Lamers = Usuarias (1996)

Fuente: Eric S. Raymond, The New Hacker’s Dictionary [-@raymond-1996]

“hacker. […] una persona que disfruta explorar los detalles de los sistemas programables y expandir sus capacidades. El opuesto de la mayoría de los usuarios, quienes prefieren aprender el mínimo necesario.” (página 233)

“lamer. Sinónimo de luser, no es muy usado entre hackers pero común entre warez d00dz, crackers y phreakers. El opuesto de la élite. Posee las mismas connotaciones de elitismo auto-percibido que el uso de luser entre hackers.” (página 275)

VOS (2006)

Fuente: TIME Magazine

Personas (2008)

Fuente: Don Norman en UX Week 2008

“Prefiero llamarlas personas.”

Ellas (2009)

Fuente: Sir Tim Berners-Lee, The New Web

“Hace 20 años […] inventé la World Wide Web.”

Clientes (2012)

Fuente: Jack Dorsey, director ejecutivo de Twitter: “Reconsideremos a nuestros usuarios”

“Si vuelvo a decir la palabra ‘usuario’ otra vez, cóbrenme $ 140 de inmediato.”

Interactora (2012)

Fuente: Janet Murry, diseñadora de interacciones, educadora, autora de Hamlet on the Holodeck: In Introduction to Inventing the Medium.

“[Usuaria] es un término conveniente pero algo vetusto, como”interfaz" […] Una usuaria puede estar intentando completar una tarea inmediata; una interactora se involucra en un toma y daca prolongado con la máquina."

Compradora (2013)

Fuente: Bruce Tognazzini, el principio del grupo normal de Nielsen: The Third User

Personas (relaciones públicas) (2011)

Fuente: Facebook

“Todos nuestros tableros dicen ‘personas promedio a diario’ en lugar de ‘usuarios promedio a diario’”. A Facebook ya no le gusta la palabra ‘usuarios’, Robinson Meyer, The Atlantic, 2014

Objetivos (internamente) (2014)

Fuente: Facebook

El grupo activista Europa vs Facebook analizó un conjunto de datos publicado por Facebook en el 2012 y encontró que “objetivo” es el nombre del ítem que contiene el identificador de usuaria y la fecha de su creación.

Bibliografía

Otra fuerza detrás de la invisibilización del término usuaria proviene de los adeptos de la gamificación. Prefieren llamarles gamers. Pero esto es otro tema.↩︎

Video de la charla: http://www.youtube.com/watch?v=WgJcUHC3qJ8. Ver también su ensayo del 2006 Words matter [Las palabras importan]: “Los psicólogos despersonalizan a las personas que estudian llamándolas ‘sujetos’. Nosotros despersonalizamos a las personas que estudiamos llamándolas ‘usuarios’. Ambos son términos despectivos. Nos alejan de nuestro misión principal: ayudar a las personas. Power to the people, diría, para reutilizar una vieja frase. Personas. Seres humanos. Eso es de lo que se trata nuestra disciplina”.↩︎

Parafraseado del subtítulo “You May Always Choose None of the Above” [Siempre podés elegir nada de lo anterior] del capítulo “Choice” [Elección] [@rushkoff-2010, pp. 46].↩︎

“La película Tron (1982) resalta la más alta apreciación y la más gloriosa definición de este término. […] La relación entre usuarias y programas se manifiesta muy cercana y personal, casi de una naturaleza religiosa, con una creadora bondadosa y respetuosa y una progenie responsable y dedicada” [@lialina-espenschied-2009].↩︎

Escaneado de Computer Lib, página 3.↩︎

Ver por ejemplo los trailers de Adobe Creative Suite 6: http://www.adobe.com/products/creativesuite/design-web-premium.html↩︎

Transcripción: http://joshuawise.com/28c3-transcript#the_coming_war_on_general_computation. Video: http://youtu.be/HUEvRyemKSg↩︎

La Web 2.0 iba a ser una fusión completa entre personas y tecnologías, pero fue una nueva alienación que mantuvo separadas a usuarias y desarrolladoras. Las personas fueron llevadas de sitios web hechos a mano hacia redes sociales.↩︎

“La política es un sistema, complejo por cierto. Si las personas comprenden algo tan complicado como una computadora, comenzarán a demandar una mejor comprensión de otras cosas”, discutido en The Second Self [El segundo yo] [@turkle-2004, pp. 163].↩︎

“En lugar de enseñar programación, la mayoría de las escuelas que incluyen informática en sus currículas, enseñan programas […] El problema principal es que la orientación de la informática es llevada desde la perspectiva de las usuarias” [@rushkoff-2010, pp. 130].↩︎

“Los sistemas de manipulación directa, como las Macintosh de escritorio, intentan cerrar la brecha de la interfaz representando el mundo de la computadora como una colección de objetos en analogía directa con los objetos del mundo real. Pero la funcionalidad compleja y abundante de las aplicaciones de hoy en día –corriendo en paralelo con las expectativas de las personas acerca de lo que se puede lograr con computadoras– amenaza con empujarnos sobre el borde del escritorio metafórico. El poder de la computadora está encerrado detrás de una puerta sin perilla” [@laurel-1993, pp. xviii].↩︎

Revisiones

eliminar el título repetido, lo agregamos con un plugin

— fauno,

27 Jan 2019

usar las tapas nuevas, eliminar ediciones que ya no salen

— fauno,

23 Nov 2017

entrar en las paginas!

— fauno,

20 Nov 2017

lista para publicacion

— fauno,

15 Nov 2017

volvieron los apendices

— fauno,

15 Nov 2017

correcciones!

— fauno,

15 Nov 2017

Corrección 2

— andlefa,

12 Nov 2017

typos

— fauno,

12 Nov 2017

formato de tabla

— fauno,

12 Nov 2017

apendices

— fauno,

12 Nov 2017

notas al pie y bibliografía

— fauno,

12 Nov 2017

faltaban las citas

— fauno,

12 Nov 2017

fin de traducción

— fauno,

11 Nov 2017

avanzando...

— fauno,

25 Oct 2017

turing avances

— mini,

20 Mar 2017

avances

— mini,

12 Feb 2017

primer commit

— mini,

10 Feb 2017